ユーザー情報を電子透かしとして表示して漏洩行為を抑止

- HOME

- ブログ

- ウォーターマーク共通

- ユーザー情報を電子透かしとして表示して漏洩行為を抑止

情報セキュリティの脅威

テレワークが増えてきた昨今、PC画面や印刷物からの情報漏えいについて、脅威を感じている方も増えてきているのではないでしょうか。

IPAの「情報セキュリティ10大脅威 2021」によると、組織における順位は下記のようになっています。

ご覧いただくとわかる通り、コロナ禍となり増えてきた「テレワーク等のニューノーマルな働き方を狙った攻撃」が新しくランクインしています。

順位

組織

昨年順位

1位

ランサムウェアによる被害

5位

2位

標的型攻撃による機密情報の窃取

1位

3位

テレワーク等のニューノーマルな働き方を狙った攻撃

NEW

4位

サプライチェーンの弱点を悪用した攻撃

4位

5位

ビジネスメール詐欺による金銭被害

3位

6位

内部不正による情報漏えい

2位

7位

予期せぬIT基盤の障害に伴う業務停止

6位

8位

インターネット上のサービスへの不正ログイン

16位

9位

不注意による情報漏えい等の被害

7位

10位

脆弱性対策情報の公開に伴う悪用増加

14位

(2020年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、IPAが脅威候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者など約160名のメンバーからなる「10大脅威選考会」が脅威候補に対して審議・投票を行い、決定したもの。)

ここで注目したいのは、「攻撃者」です。実は、ランクインしているものの大半は組織的犯行グループが攻撃者となっているのですが、悪意を持った従業員(離職者含む)が攻撃者となっているものがあります。 それは、「内部不正による情報漏えい」です。

あまりセキュリティの脅威として考えられることがない「内部不正」ですが、IPAの調査では常に10位以内にランクインしています。

(内部不正についてはブログ「内部不正や内部犯行による情報漏洩のリスクと対策」にて記載していますのでご覧ください。)

内部不正の脅威

こうした内部不正による情報漏洩は、発生件数としては多くありませんが、被害額でみると実は外部からの攻撃と同程度、もしくはそれ以上となるようです。

外部からの攻撃と比べ発生件数が少ないのに比べ被害額が同程度となると、1回に受ける被害額が大きいと言えます。

米国Verizon社公表の2012 Data Breach Investigation reportでは、漏えいした全データ数のうち、外部からの攻撃による漏えいが95%を占めているのに対し、内部の不正行為による漏えいがわずか3%と多くありません。

一方で被害額に関する調査(米国CERT(Computer Emergency Readiness Team)公表の2011 CyberSecurity Watch Survey)によると、外部からの攻撃の方が大きいとする回答が38%であるのに対して、内部の不正行為の方が大きいとする回答が33%と同程度となっています。

(IPA「組織内部者の不正行為によるインシデント調査」報告書の公開」一部引用)

内部不正の件数自体はそれほど多くないのですが、職務上与えられた権限を使い、また組織の弱点を把握した上で攻撃(情報漏洩行為)を仕掛けてきます。そのため、発生した際の影響が大きいと調査データに表れたのだと考えられます。

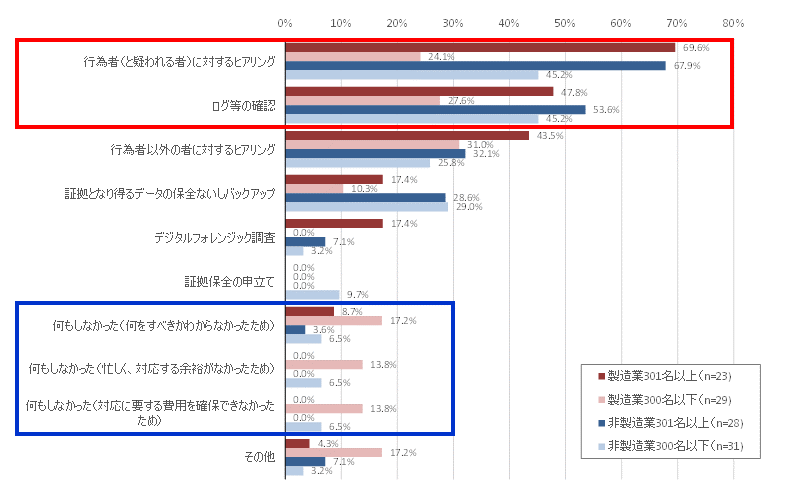

また、IPAの調査では、情報漏えいを認識した場合に実施したことは、従業員301名の企業で「行為者(と疑われる者)に対するヒアリング」の割合が高く、行為者へのヒヤリングが出来ていることがから内部に不正行為に関わっている者がいることがうかがえる。また、従業員300名以下の企業では「何もしなかった」割合が高く、こうした漏洩への対策環境が整えられていないことがうかがえる。

(IPA 「企業における営業秘密管理に関する実態調査2020」報告書より)

上記グラフからわかる通り、従業員規模が300名以下の中小規模の会社では、「何もしなかった」が多くなっています。

情報漏えいが起こっても、「何をすべきかわからない・・・」となる前に、情報漏えい対策を行う必要があります。

では、対策をしておくとしても、一般的にどのような対策をしているのでしょうか?

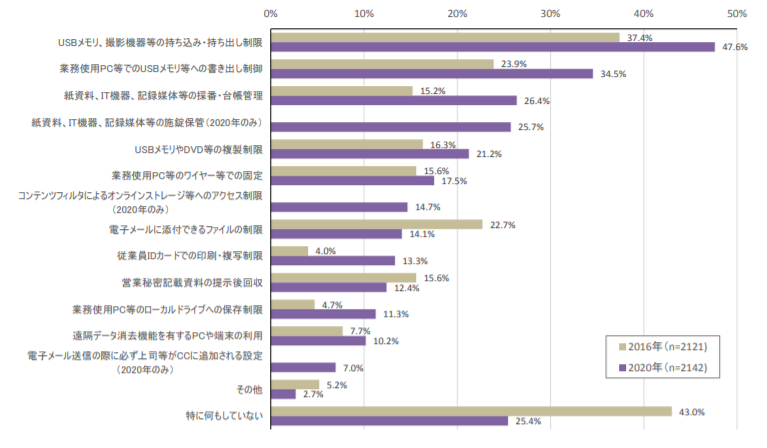

IPAの調査では、社外への不正な情報持出を防ぐための対策として、ファイルや資料などはしっかりと対策されている会社が多いようです。

(IPA 企業における営業秘密管理に関する実態調査2020」報告書より)

ただ、PC画面からの情報漏えいに関しては、対策をしていない会社も多いのではないでしょうか。

特に、テレワークやWeb上での打合せが定着しつつある現在、PC画面のキャプチャや、スマートフォンでPC画面を撮影されてしまったり、持ち出しできない書類を自宅のプリンタから印刷されてしまう可能性が高まっていると考えられます。

「ScreenWatermark(スクリーンウォーターマーク)」の特徴

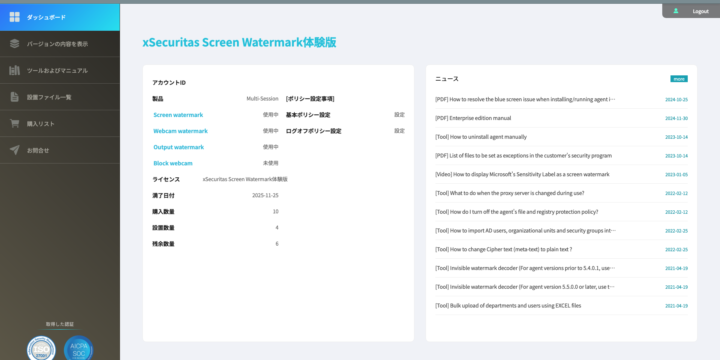

そんな今の時代にマッチしている情報漏えい対策が、「ScreenWatermark(スクリーンウォーターマーク)」です。

「ScreenWatermark(スクリーンウォーターマーク)」は、PC画面や印刷物にウォーターマーク(電子透かし)を常に表示する製品です。

内部不正行為や第三者によるPC画面の不正なキャプチャや撮影、印刷物の不正な持ち出しやコピーによる情報漏洩を防止することができます。

ウォーターマーク(電子透かし)は、Webでの打合せで共有している画面上にも表示することができるので、社内だけではなく取引先からの情報漏えいも防止することができます。

PC画面に表示することができる情報は、時間、時刻といった日時はもちろん、ユーザー名、PC名、コンピューター名、部署、グループといったPCの端末情報も含みます。

AD(ActiveDirectry アクティブディレクトリ)やSSO(single-sign-on シングルサインオン)の情報を表示することが出来ます。

こういったユーザー情報を含む情報をPC画面に表示することで、警戒心が高まり、情報漏えいを防ぐことができます。

もちろん、印刷物にもウォーターマーク(電子透かし)を印刷することが可能です。

プリンタごとの設定ではないので、ご自宅のプリンタで印刷をしても、ウォーターマーク(電子透かし)を入れて出力することが可能です。

印刷物にQRコードを埋め込むことができ、QRコードを読み取ると、時間、時刻といった日時はもちろん、ユーザー名、PC名、コンピューター名、部署、グループといったPCの端末情報、AD(ActiveDirectry アクティブディレクトリ)やSSO(single-sign-on シングルサインオン)の情報も出てきます。

こうしたウォーターマーク(電子透かし)を見せることで、道路を走っているパトカーや白バイのように、お店にある監視カメラのように、ユーザーの警戒心を高めることができます。

その結果、PC画面や画面キャプチャ、印刷物からの情報漏えいを防止することができます。

PC画面、印刷物にウォーターマーク(電子透かし)として出す情報は、設定画面の「メタテキスト」から簡単に設定することができます。

設定方法の詳細はこちらをご確認ください。

●ウォーターマークの設定(テキスト文字) – スクリーンウォーターマークの機能 –

そして、設定次第で、画面キャプチャをブロックしたり、見えないウォーターマーク(電子透かし)を埋め込んだり、画面キャプチャや印刷のログを取得することもできます。

詳細は下記をご確認ください。

●PCのスクリーンショット履歴を、不正行為対策でログ記録をとる方法

●ファイルを変更せずに透かし文字を印刷する方法

●目に見えないウォーターマーク(電子透かし) – スクリーンウォーターマークの新機能 –

30日間無償試用版で情報漏洩効果をご体験下さい

簡単な設定で、画面や印刷物にウォーターマーク(電子透かし)を表示させることができるのが、「ScreenWatermark(スクリーンウォーターマーク)」です。

コロナ禍でテレワークやWebでの打合せが急激に増加してきた今の時代にマッチした製品になっています。

「ScreenWatermark(スクリーンウォーターマーク)」を無料でご体験頂けるように無償試用版をご用意しております。

まずは30日間無償試用版でスクリーンウォーターマークの情報漏えい防止・抑止の効果をご体験下さい。

PC画面や印刷物にデジタルウオーターマーク(電子透かし)を表示して、内部不正行為や第三者によるPC画面の不正なキャプチャーや撮影、印刷物の不正な持ち出しやコピー、紛失による情報漏洩防止・抑止は「ScreenWatermark(スクリーンウォーターマーク)」にお任せください。